AWSよりMFA(多要素認証)の有効化の通知

2024年5月8日にAWSよりメールが届き、AWSマネジメントコンソールにMFA(多要素認証)を設定するようにとの通知がありました。MFAを設定しない場合、2024年5月16日以降、AWSマネジメントコンソールへのアクセスができなくなるとのことです。この記事では、AWSマネジメントコンソールにMFAを設定する手順を紹介します。

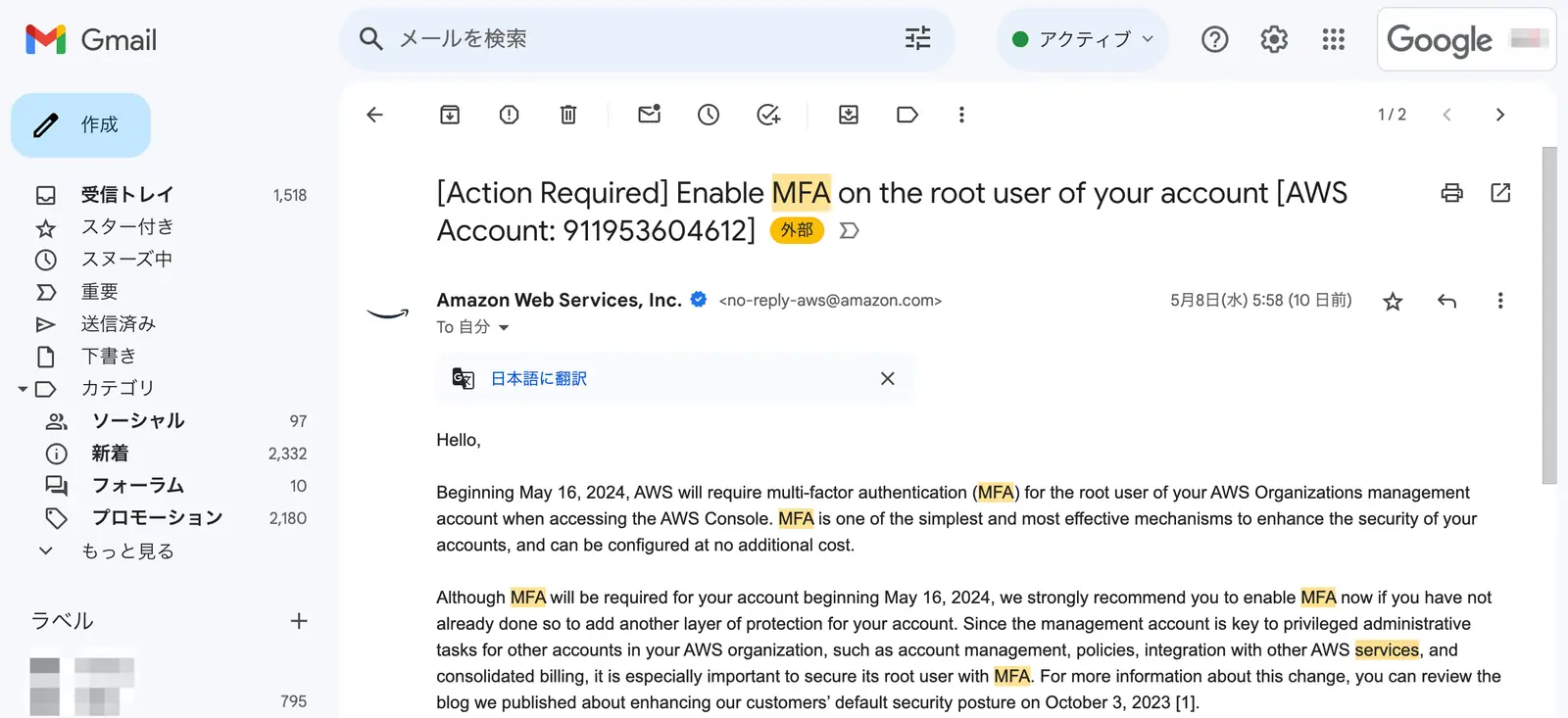

AWSよりきたメールの内容

こんにちは。2024年 5 月 16 日より、AWS は AWS コンソールにアクセスする際に、AWS Organizations 管理アカウントの root ユーザーに多要素認証 (MFA) を要求します。 MFA は、アカウントのセキュリティを強化するための最もシンプルかつ効果的なメカニズムの 1 つであり、追加コストなしで構成できます。

2024 年 5 月 16 日以降、アカウントには MFA が必須になりますが、アカウントに別の保護層を追加するためにまだ MFA を有効にしていない場合は、今すぐ MFA を有効にすることを強くお勧めします。管理アカウントは、アカウント管理、ポリシー、他の AWS サービスとの統合、一括請求など、AWS 組織内の他のアカウントの特権管理タスクの鍵となるため、MFA でルート ユーザーを保護することが特に重要です。この変更の詳細については、2023 年 10 月 3 日にお客様のデフォルトのセキュリティ体制の強化について公開したブログをご覧ください [1]。

管理アカウントで MFA を有効にするにはどうすればよいですか?

管理アカウントの MFA は、AWS マネジメント コンソールの右上のアカウント メニュー ドロップダウンにある「セキュリティ認証情報」ページにアクセスすることで、いつでも有効にすることができます。当社は、FIDO2 や仮想認証システムなどの複数の業界標準形式の MFA をサポートしており、ニーズを満たす MFA デバイスを柔軟に選択できます。また、MFA デバイスの 1 つが失われたり機能しなくなったりした場合に備えて、回復力を高めるために複数の MFA デバイスを登録することをお勧めします。

MFA を有効にする方法の詳細については、AWS IAM ユーザーガイドを参照してください [2]。

MFA を有効にしないとどうなりますか?

2024 年 5 月 16 日までにこのアカウントの root ユーザーに対して MFA を有効にしないと、MFA を有効にするまで AWS コンソールにアクセスできなくなる可能性があります。 MFA は重要なセキュリティ管理であり、AWS IAM セキュリティのベストプラクティスの 1 つです。今すぐ MFA を有効にして、AWS Organizations 管理アカウントに追加の保護層を追加することを強くお勧めします。

ご質問やご不明な点がございましたら、AWS サポート [3] またはテクニカル アカウント マネージャーにお問い合わせください。

[1] https://aws.amazon.com/blogs/s ecurity/security-by-design-aws -to-enhance-mfa-requirements- in-2024/

[2] https://docs.aws.amazon .com/IA M/latest/UserGuide/id_credenti als_mfa_enable-overview.html

[3] https://aws.amazon.com/support アマゾン ウェブ サービス

Amazon Web Services, Inc. は Amazon.com, Inc の子会社です。 Amazon.com は、Amazon.com, Inc. の登録商標です。このメッセージは、Amazon Web Services Inc. (410 Terry Ave. North, Seattle, WA 98109-5210) によって作成および配布されました。 参照 : https://health .aws.amazon.com/

AWSマネジメントコンソールにMFAを設定する手順

AWSマネジメントコンソールにMFAを設定する手順を紹介します。今回は、GAuth AuthenticatorをChrome拡張機能としてインストールして、それを使用してMFAを設定します。

- GAuth Authenticatorのインストール

- AWSマネジメントコンソールにログイン

- MFAの割り当て

GAuth Authenticatorは、Google AuthenticatorのようなTOTP(Time-based One-Time Password)を生成するためのChrome拡張機能です。TOTPは、ワンタイムパスワードを生成するためのアルゴリズムで、パスワードを生成するためのシークレットキーと現在の時刻を使ってワンタイムパスワードを生成します。

GAuth Authenticatorのインストール

それでは、まずGAuth Authenticatorをインストールします。

- Chromeウェブストアにアクセス

Chromeウェブストアにアクセスします。

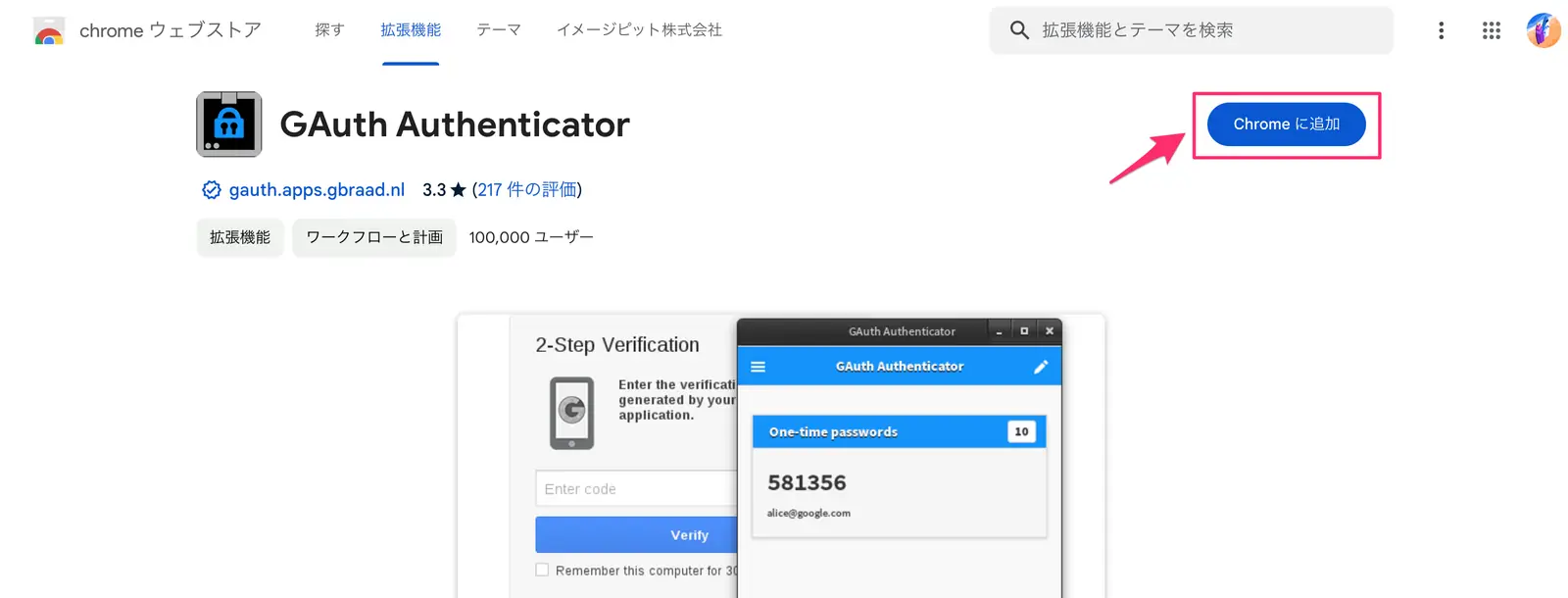

GAuth Authenticator Chromeウェブストア

- GAuth Authenticatorのインストール

検索結果から「GAuth Authenticator」を選択し、「Chromeに追加」をクリックします。

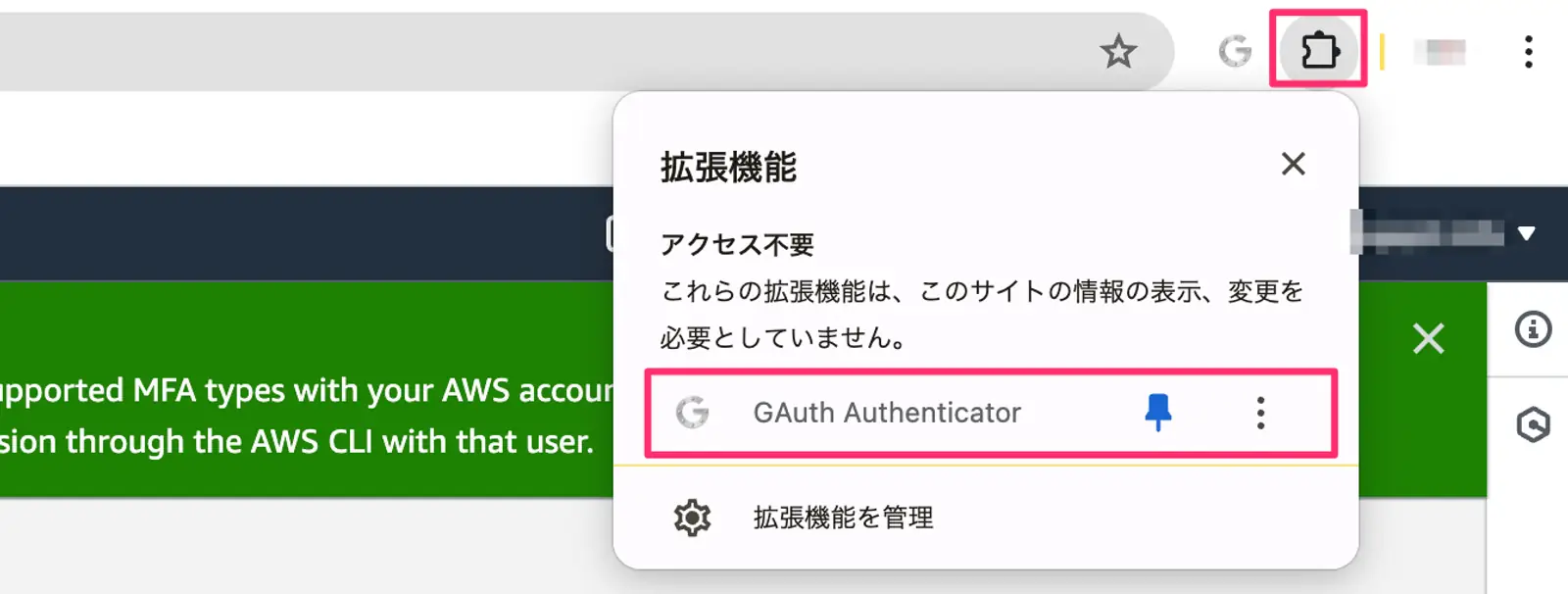

- Chrome拡張機能の確認

Chromeの拡張機能にGAuth Authenticatorが追加されたことを確認します。

これでGAuth Authenticatorのインストールが完了しました。

AWSマネジメントコンソールにMFAを設定

次に、AWSマネジメントコンソールにログインしてMFAを設定します。

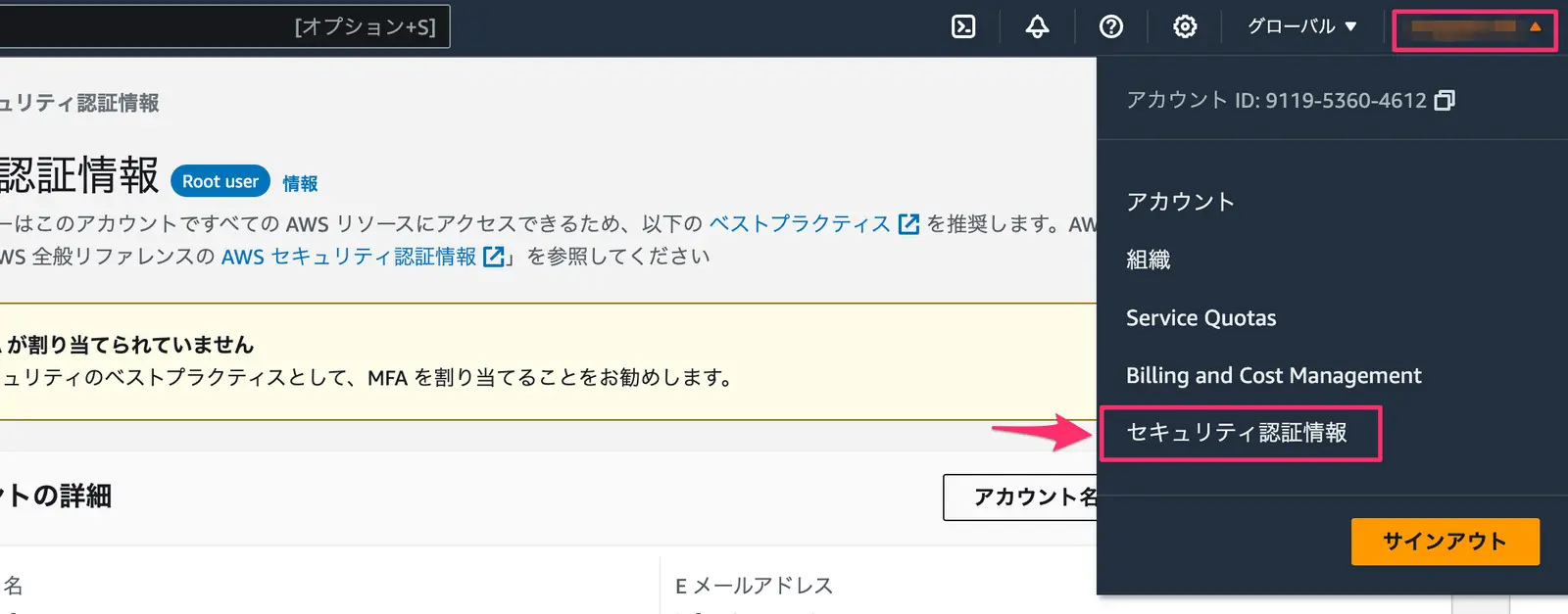

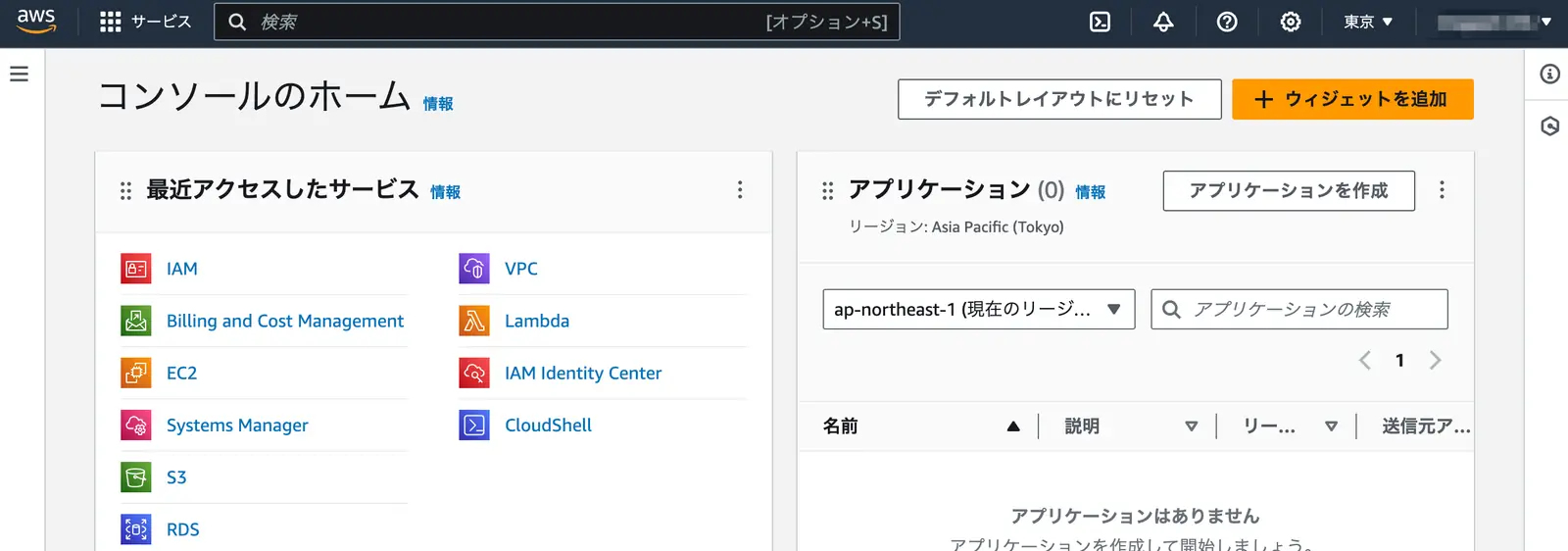

- AWSマネジメントコンソールにログイン

AWSマネジメントコンソールにログインします。

- 右上のユーザ名をクリックし、ドロップダウンメニューから「セキュリティ認証情報」を選択します。

- MFAの割り当て

次のように「MFAが割り当てられていません」と表示されている場合は、MFAを割り当てるために「MFAを割り当てる」をクリックします。

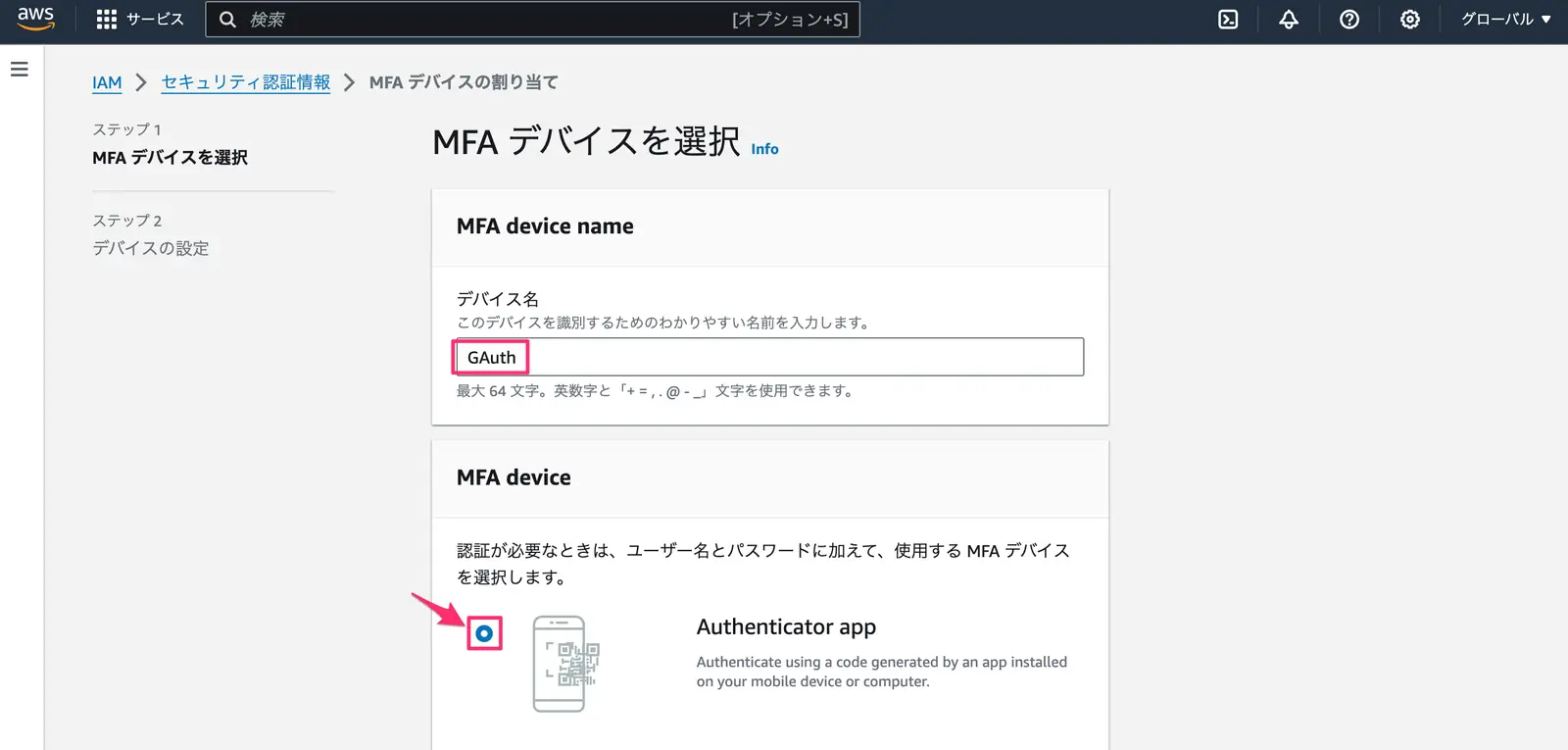

- MFAデバイスの選択

MFAデバイスの選択画面が表示されるので、使用するMFAデバイスを選択します。ここでは「Authenticator app」を選択し、「次へ」をクリックします。

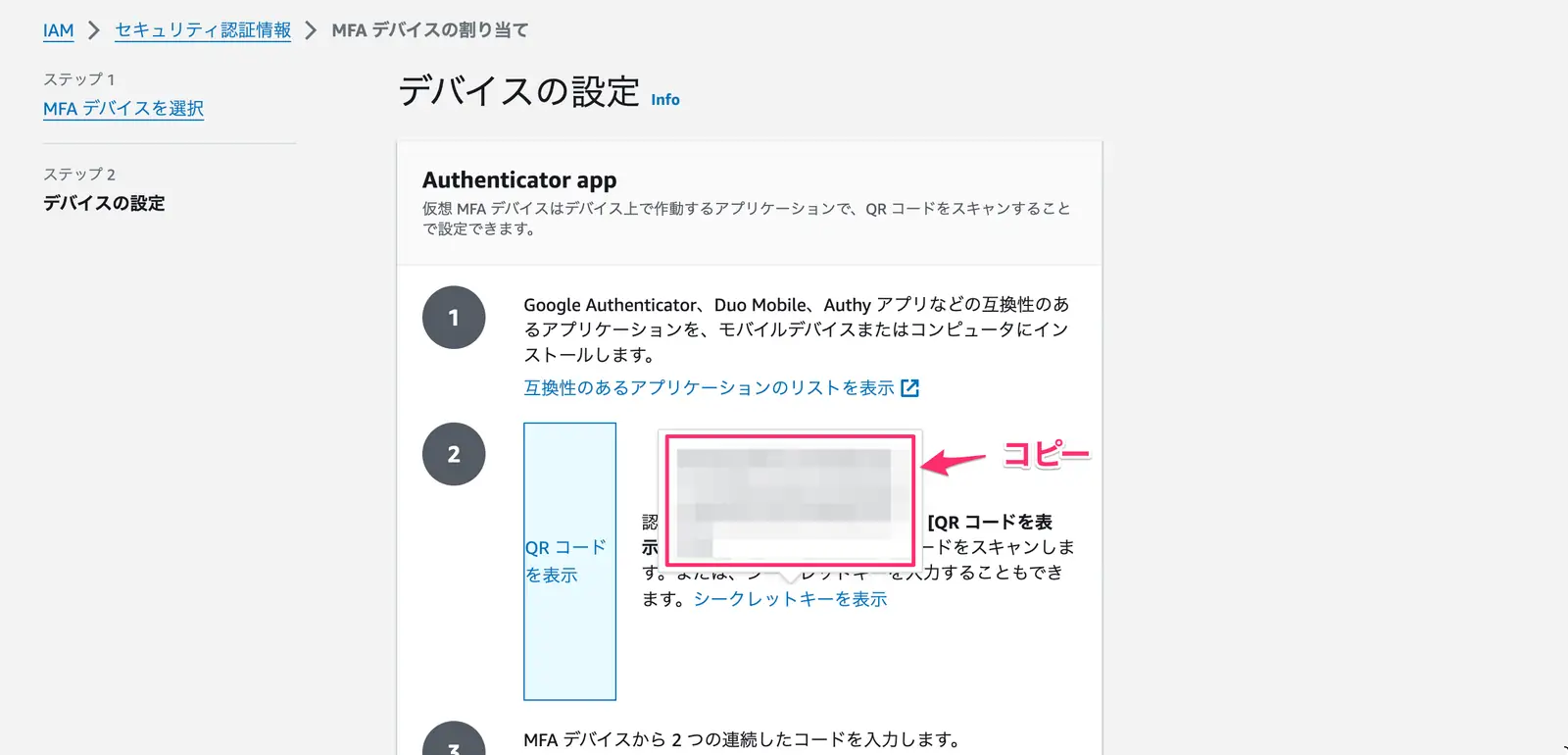

- シークレットキーの取得

次の画面でシークレットキーが表示されるので、このシークレットキーを保存します。シークレットキーはMFAデバイスの登録時に必要になります。

- GAuth Authenticator画面にアクセス

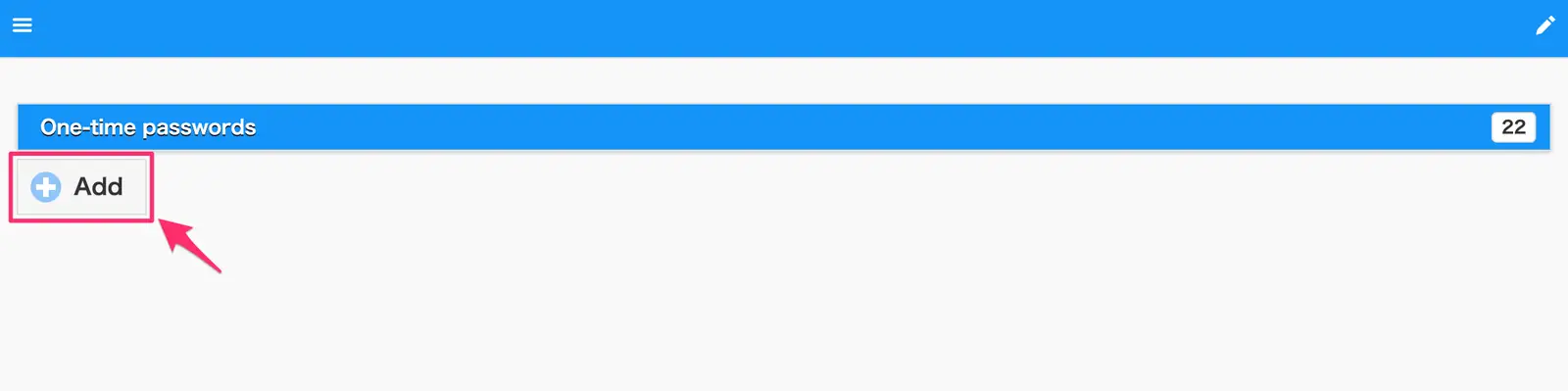

GAuth Authenticatorのサイトにアクセスしシークレットキーを登録します。

https://gauth.apps.gbraad.nl/

「Add」をクリックします。

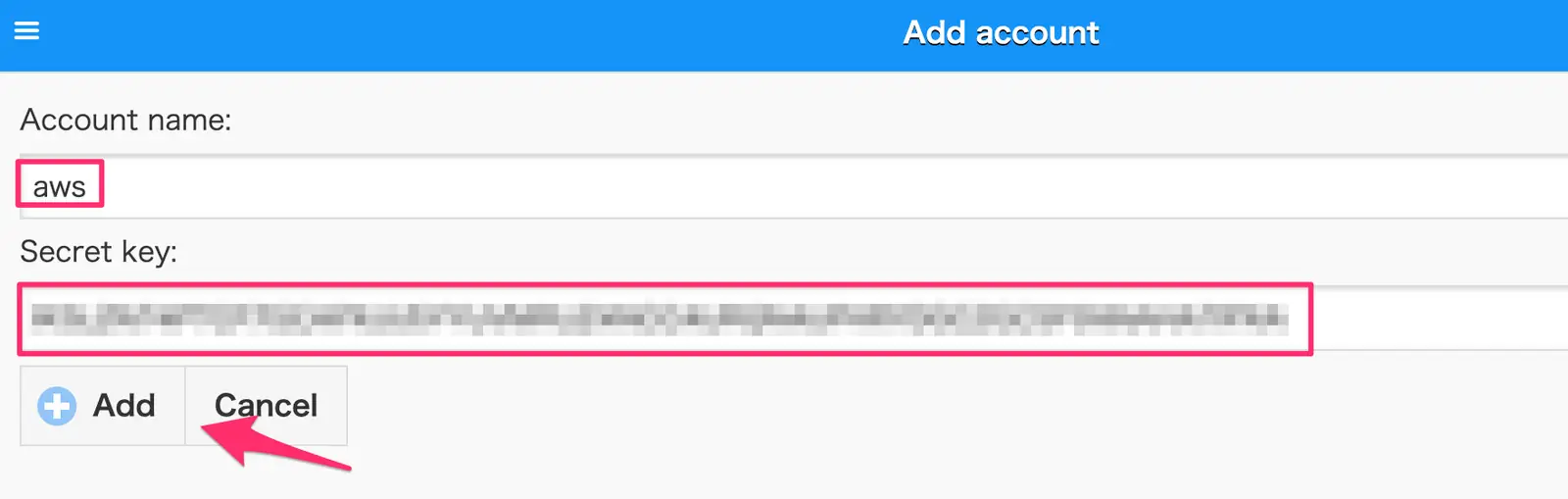

- シークレットキーの登録

Account nameには任意にアカウント名を入力し、先ほどコピーしたシークレットキーを入力し、「Add」をクリックします。

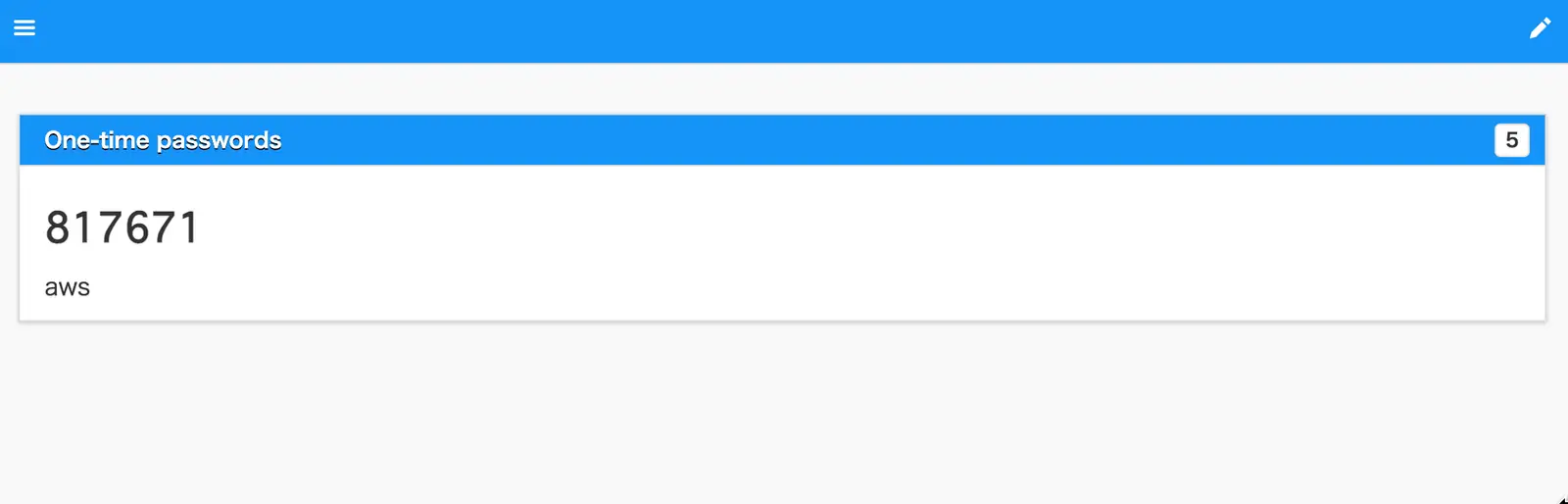

次のように、GAuthにアカウントが追加されます。またワンタイムパスワードが表示されるので、このワンタイムパスワードをコピーします。

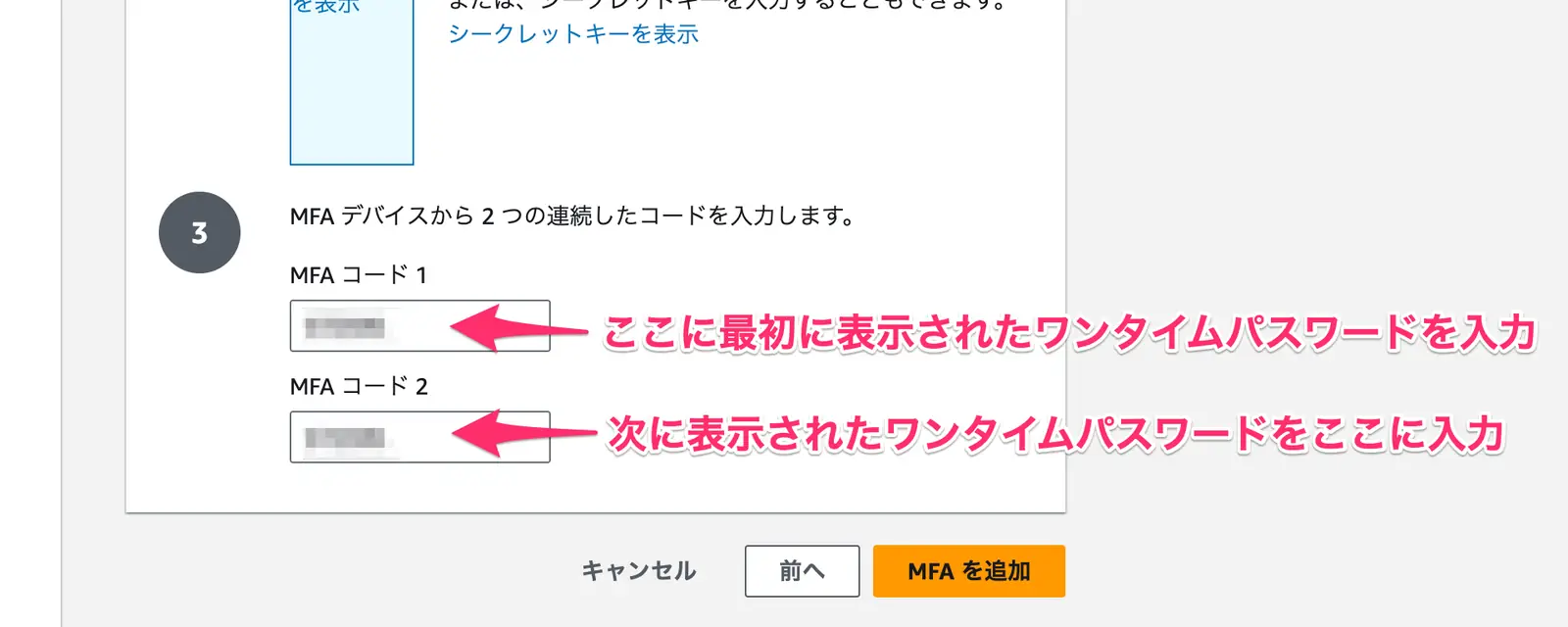

- ワンタイムパスワードの入力

AWSマネジメントコンソールに戻り、次の画面でGAuth Authenticatorに表示された2つのワンタイムパスワードをそれぞれのテキストボックスに入力し、「MFAを追加」をクリックします。

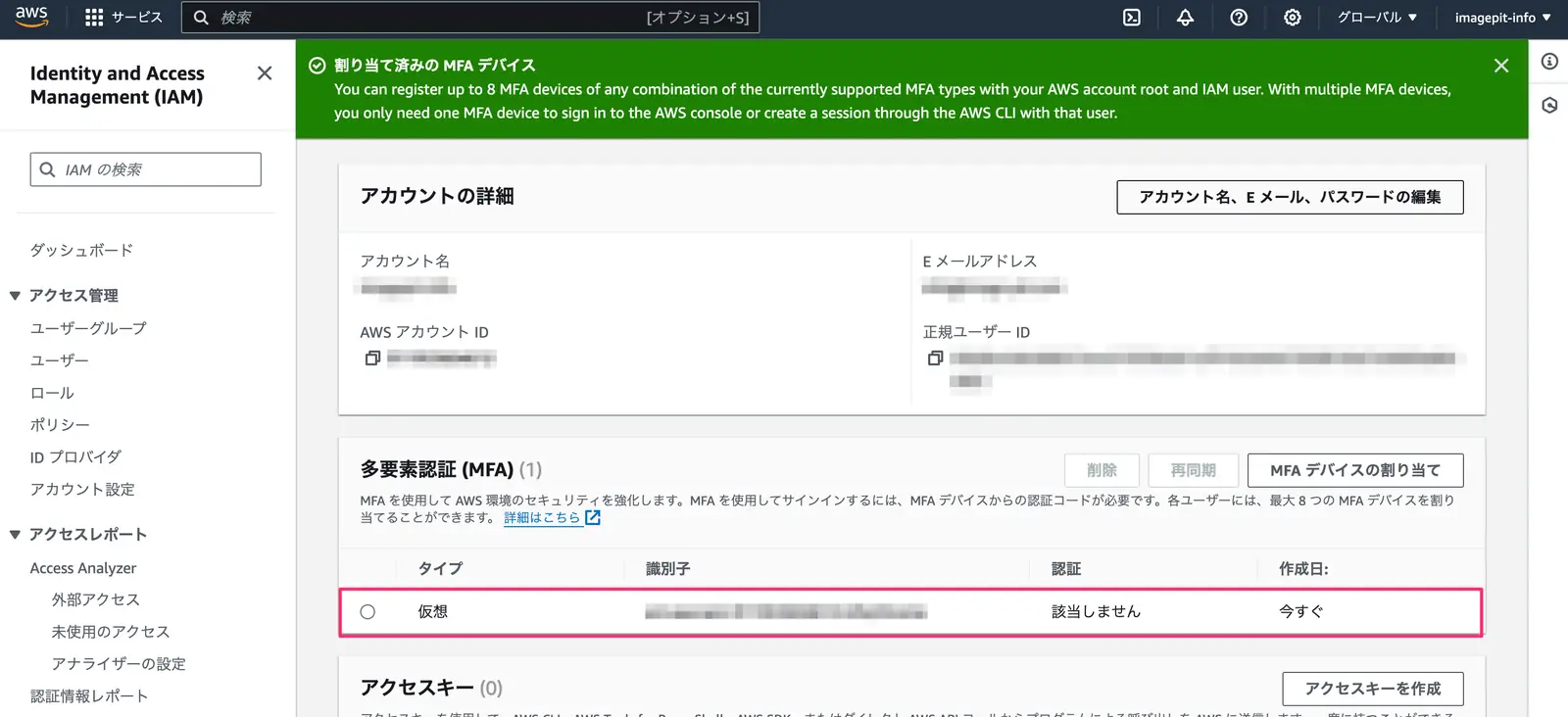

- MFAの設定完了

MFAの設定が完了し、次のように「MFAが割り当てられています」と表示されます。

MFAでAWSマネジメントコンソールにログイン

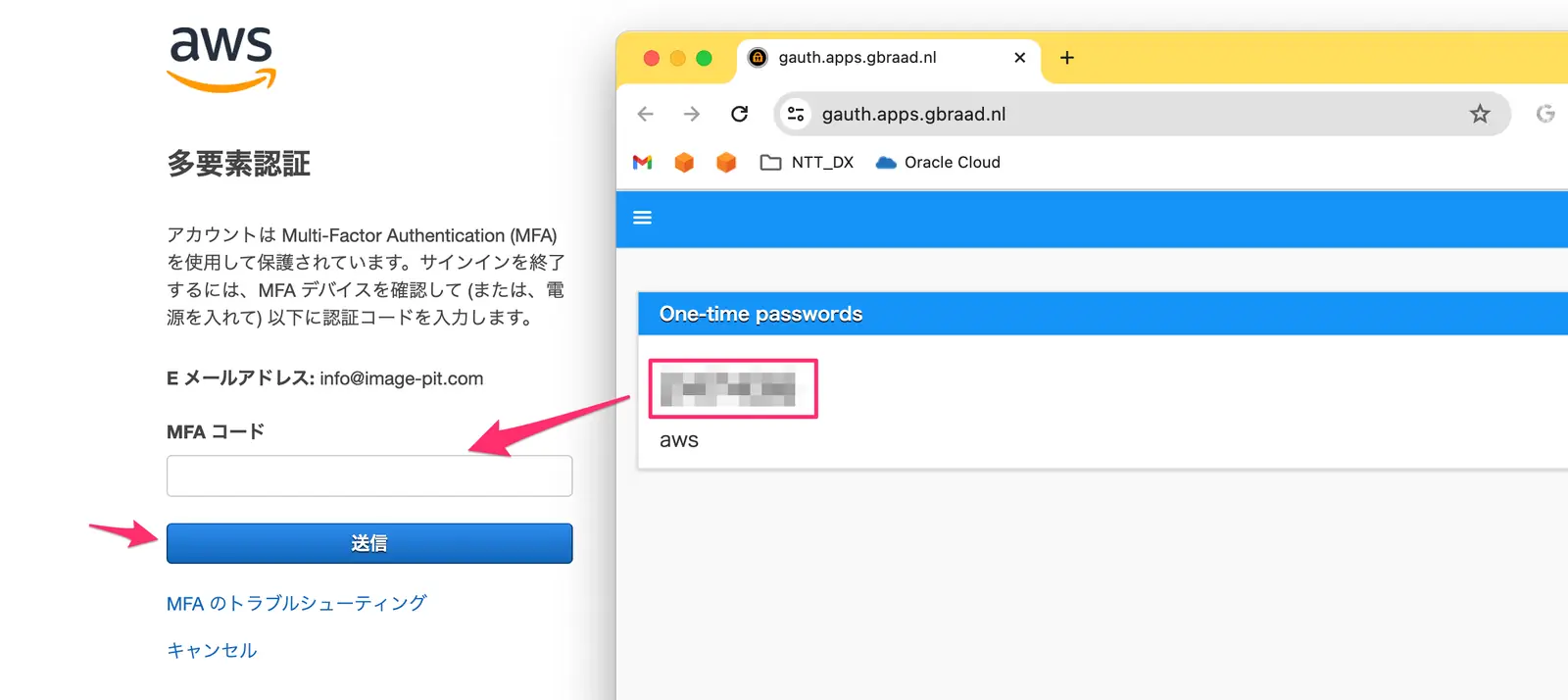

MFAの設定が完了したら、次回からAWSマネジメントコンソールにログインする際には、ユーザ名とパスワードの他に、GAuth Authenticatorに表示されるワンタイムパスワードを入力する必要があります。

- AWSマネジメントコンソールにログイン

AWSマネジメントコンソールにログインします。ユーザ名とパスワードを入力し、「サインイン」をクリックします。

- MFAのワンタイムパスワードの入力

次の画面でGAuth Authenticatorに表示されるワンタイムパスワードを入力し、「送信」をクリックします。

これで今まで通りAWSマネジメントコンソールにログインできます。

以上で、AWSマネジメントコンソールにMFAを設定する手順が完了しました。MFAを設定することで、アカウントのセキュリティを強化することができます。